Entra Private Access pour les contrôleurs de domaine

- Maxime Hiez

- Entra ID

- 22 Aug, 2025

Introduction

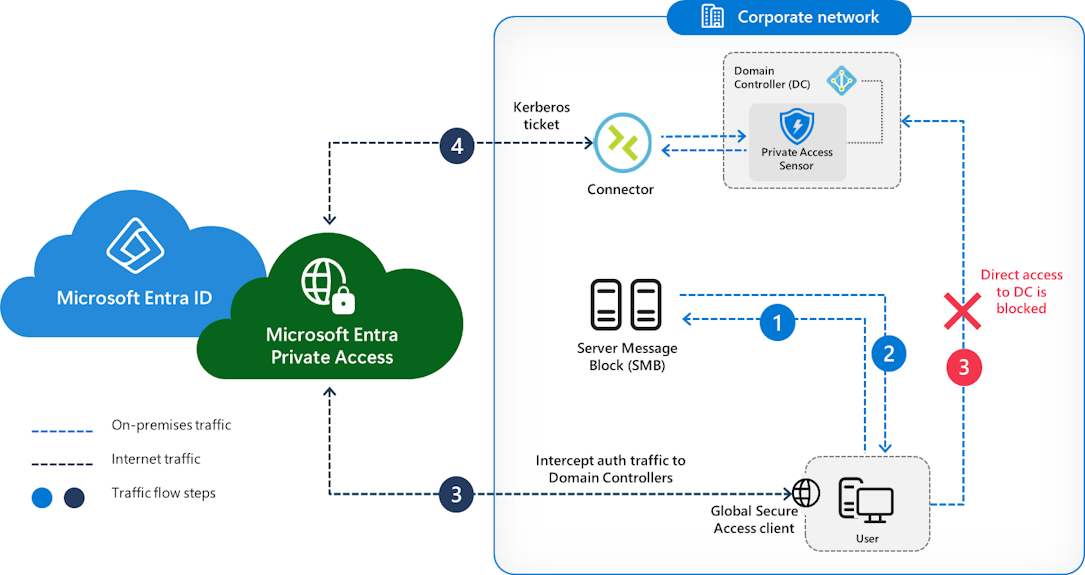

Microsoft vient d’annoncer la Public Preview de Microsoft Entra Private Access pour les contrôleurs de domaine Active Directory, une avancée majeure pour renforcer la sécurité des environnements hybrides. Intégré à la solution Security Service Edge (SSE), ce dispositif permet d’appliquer des politiques d’accès conditionnels et une authentification multifacteur (MFA) aux ressources internes authentifiées via Kerberos, via la plateforme Global Secure Access.

Qu’est-ce que Microsoft Entra Private Access ?

Private Access est une solution de type Zero Trust Network Access (ZTNA) gérée par Microsoft qui remplace ou complète les VPN traditionnels pour donner aux utilisateurs un accès sécurisé aux applications et ressources internes (applications web internes, bases de données, serveurs RDP, contrôleurs de domaine, …).

Fonctionnement et bénéfices clés

Sécurité Zero Trust

Un agent (Private Access sensor) s’installe sur le contrôleur de domaine pour intercepter les requêtes Kerberos et y appliquer des politiques d’accès conditionnels, même pour des protocoles anciens ne supportant pas les contrôles modernes. Cela supprime la confiance implicite au sein du périmètre réseau.

Uniformité des protections en environnement hybride

Cette solution assure une expérience homogène de sécurité, que l’utilisateur soit à distance, sur site ou en environnement hybride. Le trafic applicatif reste local pour préserver la performance, tandis que les requêtes d’authentification sont redirigées vers Entra pour évaluation, garantissant une application cohérente des politiques de sécurité.

Protection contre les menaces internes

En renforçant la sécurité au niveau des contrôleurs de domaine, cette approche active Identity Threat Detection and Response (ITDR) : chaque requête est vérifiée, les mouvements latéraux sont bloqués, et MFA peut être exigé même sur des ressources internes critiques.

Contrôles granulaire par ressource

Les administrateurs peuvent définir des politiques très précises au niveau des Service Principal Names (SPN) :

- Exiger MFA pour les partages de fichiers (CIFS)

- Autoriser l’accès des appareils conformes aux serveurs MSSQL

- Appliquer une authentification renforcée pour les serveurs RDP sensibles

Interface et administration simplifiées

La configuration se fait depuis le portail Microsoft Entra. Depuis cette interface, il est possible d’y enregistrer les contrôleurs de domaine, configurer les segments d’applications (SPN), assigner des politiques, et diffuser ces dernières sans redémarrer les agents.

Robustesse et souplesse de déploiement

Des fonctionnalités comme Audit Mode, exclusion de SPN, blocage des appareils non gérés, et mode Break Glass (contournement d’urgence) permettent une montée en charge progressive et sécurisée sans interruption de service.

Pourquoi cette annonce est importante ?

- Blocage des mouvements latéraux : Interception au cœur même du contrôleur de domaine, l’un des vecteurs de compromission les plus critiques.

- Déploiement transparent : Pas besoin de recâbler le réseau ni d’installer de nouveaux appliances on-premises.

- Meilleure visibilité et contrôle : Politique centralisée, distribution dynamique, déploiements progressifs.

- Adapté aux environnements mixtes : Parfait pour les infrastructures combinant on-premises et cloud hybride, sans compromis sur la performance ou la sécurité.

Plan d’action recommandé pour les administrateurs

- Installer l’agent Private Access sensor sur un contrôleur de domaine pilote

- Activer l’Audit Mode pour mesurer l’impact avant une mise en production

- Définir progressivement les politiques SPN en commençant par les ressources critiques

- Utiliser les exclusions SPN selon les besoins pour un déploiement par étape

- Configurer les politiques MFA et accès conditionnels

- Préparer des scénarios de Break Glass en cas de besoin d’accès d’urgence

- Surveiller via les logs, détecter les anomalies, bloquer les accès risqués

Conclusion

La Public Preview de Microsoft Entra Private Access pour les contrôleurs de domaine Active Directory représente une avancée décisive pour la sécurité des environnements hybrides. En apportant les principes Zero Trust directement au niveau des contrôleurs de domaine, sans refondre l’infrastructure, Microsoft permet une protection robuste, souple et cohérente, applicable aussi bien à des protocoles anciens qu’à des environnements cloud.

Sources

Avez-vous apprécié cet article ? Vous avez des questions, commentaires ou suggestions, n’hésitez pas à m’envoyer un message depuis le formulaire de contact.

N’oubliez pas de nous suivre et de partager cet article.